Sommaire

Piratage Vercel (Next.js) : la supply chain logicielle vacille à nouveau

Six semaines. C’est tout ce qu’il aura fallu pour que l’écosystème JavaScript encaisse deux attaques coup sur coup. Le 31 mars 2026, Axios — un paquet npm avec plus de 70 millions de téléchargements hebdomadaires — est compromis par un cheval de Troie d’accès distant (RAT) cross-platform attribué à un groupe nord-coréen. Le 19 avril, rebelote : Vercel, l’infrastructure qui héberge une part colossale du web moderne et qui édite Next.js, confirme à son tour un piratage de ses systèmes internes.

Le scénario qui hante aujourd’hui les équipes sécurité est glaçant de simplicité : et si des tokens npm ou GitHub privilégiés avaient fuité ? Une seule publication malveillante sur un paquet populaire suffirait à contaminer des millions d’applications en quelques heures. Ce n’est pas (encore) ce qui s’est produit chez Vercel. Mais l’alerte est rouge, et l’attaque de la chaîne d’approvisionnement logicielle est désormais le vecteur préféré des groupes avancés.

Ce que l’on sait du piratage Vercel (19 avril 2026)

Dans son bulletin officiel publié le 19 avril 2026, Vercel confirme un accès non autorisé à certains de ses systèmes internes.

« Nous avons identifié un incident de sécurité impliquant un accès non autorisé à certains systèmes internes de Vercel », alerte l’entreprise dans son communiqué.

« Une enquête est en cours, et nous avons mandaté des experts en réponse à incident pour nous aider à investiguer et à remédier. Nous avons notifié les forces de l’ordre et tiendrons cette page à jour au fur et à mesure de l’enquête. »

L’entreprise a également déployé des mesures de surveillance renforcées. Les services, eux, sont restés opérationnels.

Le point d’entrée : un outil IA tiers compromis

L’intrusion ne vient pas de Vercel directement, mais d’un outil d’analyse IA utilisé en interne : Context.ai. Selon les recherches publiées par Hudson Rock, un collaborateur de Context.ai a été infecté dès février 2026 par Lumma stealer, un infostealer redoutablement efficace. Le vecteur d’infection ? Des téléchargements de scripts « auto-farm » pour Roblox — un classique des campagnes d’infostealers. La machine compromise contenait des credentials Google Workspace, Supabase, Datadog et Authkit.

Les attaquants ont ensuite détourné un flux OAuth Google Workspace pour basculer vers le compte d’un employé Vercel, puis remonter jusqu’aux environnements internes. Hudson Rock affirme avoir détecté ces identifiants volés plus d’un mois avant que la brèche ne devienne publique : un angle mort édifiant sur la détection d’infostealers côté fournisseurs.

Ce qui a fuité (et ce qui reste flou)

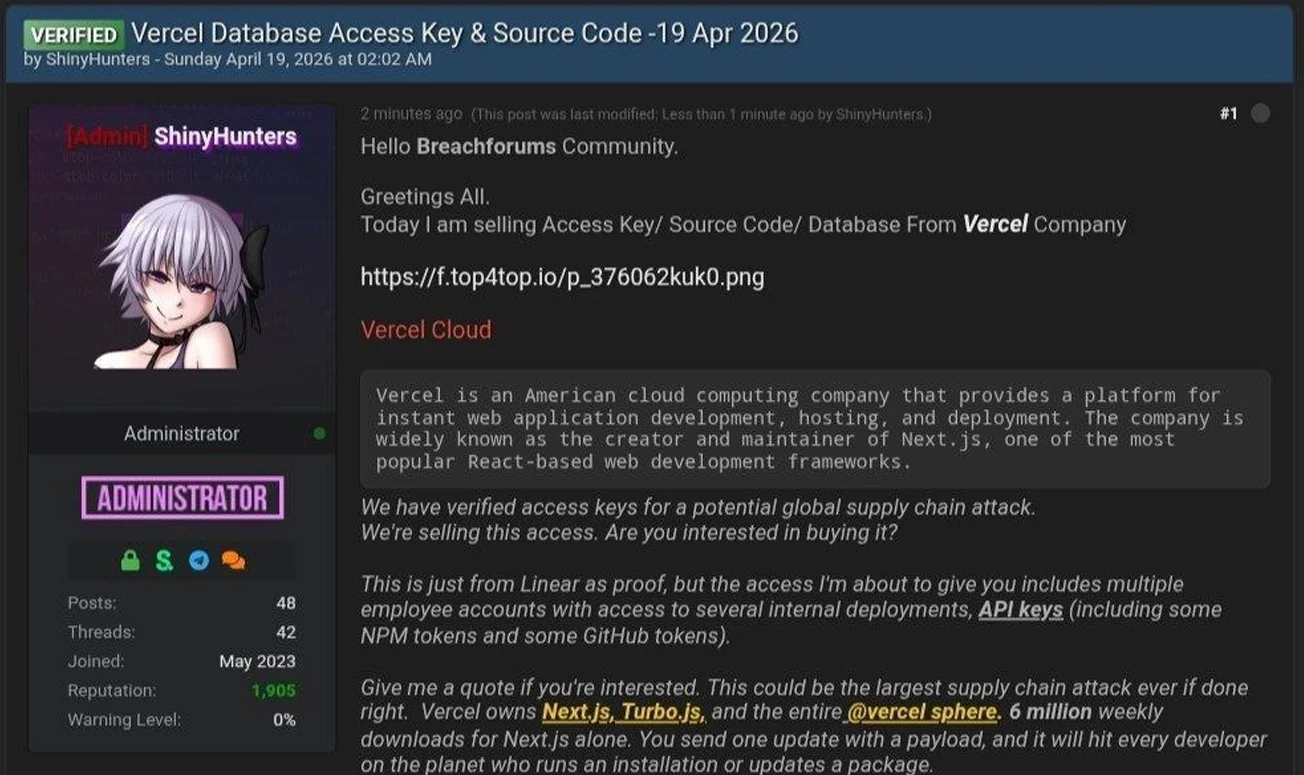

D’après Vercel et le suivi de BleepingComputer, l’attaquant a eu accès à un sous-ensemble limité d’identifiants clients et aux variables d’environnement non marquées comme « sensibles » (celles chiffrées restent, à date, hors d’atteinte). L’acteur malveillant, affilié au groupe de pirates ShinyHunters, a diffusé un échantillon d’environ 580 enregistrements d’employés et affirme détenir du code source, des données de bases et — point critique — des tokens npm et GitHub. Une rançon de 2 millions de dollars aurait été proposée à Vercel via Telegram.

Post de ShinyHunters sur BreachForums (19 avril 2026) mettant en vente les accès, le code source et la base de données exfiltrés de Vercel. L’auteur revendique explicitement le potentiel d’une « plus grande attaque de supply chain jamais réalisée » via Next.js et Turbo.js.

Attribution à prendre avec des pincettes : les opérateurs historiquement liés à ShinyHunters ont démenti toute implication. Le PDG Guillermo Rauch assure de son côté que Next.js, Turbopack et les projets open source de l’écosystème Vercel n’ont pas été compromis. C’est rassurant, mais la prudence s’impose tant que l’enquête n’est pas close.

Le précédent Axios : pourquoi cette succession fait peur

Pour comprendre l’inquiétude actuelle, il faut se replonger dans l’attaque Axios. Le 31 mars 2026, deux versions malicieuses (1.14.1 et 0.30.4) de cette librairie omniprésente sont publiées sur npm en 39 minutes. Le maintainer principal, Jason Saayman, avait été piégé par une campagne d’ingénierie sociale qui lui avait installé un RAT, offrant aux attaquants ses credentials npm. Google Threat Intelligence a attribué l’opération à Sapphire Sleet, un cluster nord-coréen, également connu pour ses campagnes contre les développeurs crypto.

Le mode opératoire : aucune modification du code applicatif d’Axios, mais l’ajout d’une fausse dépendance runtime (plain-crypto-js) dont le seul rôle était de déclencher, via un script post-install, le téléchargement d’un RAT adapté à Windows, macOS et Linux. Les paquets piégés sont restés trois heures en ligne — suffisant pour contaminer des milliers de pipelines CI/CD et de postes de développeurs.

La leçon ? Un seul maillon humain compromis, et c’est potentiellement l’écosystème entier qui tangue. Axios + Vercel en six semaines, ce n’est pas une coïncidence : c’est une tendance.

La supply chain logicielle, nouveau champ de bataille

Pourquoi cette bascule ? Parce que les attaques frontales sur les applications deviennent coûteuses, alors que remonter la chaîne — un maintainer, un fournisseur SaaS, un outil IA connecté — offre un effet de levier démesuré. Les dépendances transitives se comptent en milliers dans le moindre projet Next.js, la signature des paquets reste rare sur npm, et les analyses de Palo Alto Unit 42 rappellent que les post-install scripts sont activés par défaut quasiment partout.

Ajoutez l’explosion des outils IA branchés à vos environnements — dont l’audit sécurité est souvent le parent pauvre — et vous obtenez la configuration parfaite : chaque intégration IA tierce est une nouvelle surface d’attaque. Ce n’est pas l’IA qui est fautive, mais l’empilement non maîtrisé d’intégrations à privilèges élevés.

Ce que votre équipe tech doit faire dès maintenant

Si votre SaaS s’appuie sur Vercel, Next.js ou npm — autrement dit, si vous êtes une équipe produit moderne — voici les réflexes à appliquer sans attendre :

- Rotation des secrets Vercel : faire tourner clés, tokens et identifiants, et reclasser en « sensibles » toute variable d’environnement critique (clés d’API, secrets de chiffrement, tokens de base de données).

- Audit des versions d’Axios : toute version

1.14.1ou0.30.4doit être retirée immédiatement et remplacée par1.14.0/0.30.3, puisnode_modulesrechargé depuis une image propre. - Cartographie des OAuth apps tierces : inventoriez les applications autorisées sur Google Workspace, révoquez les dormantes, alertez sur toute nouvelle autorisation.

- Désactivation par défaut des scripts post-install (

npm config set ignore-scripts true), activés au cas par cas. L’un des gestes d’hygiène les plus rentables de 2026. - Détection d’infostealers sur les postes : EDR à jour, sensibilisation aux téléchargements « cracks / exploits / auto-farm » — premier vecteur de Lumma et consorts.

- Moindre privilège sur les tokens CI/CD : des PAT GitHub à portée trop large sont une bombe à retardement en cas de fuite.

Pas sûr de savoir où vous en êtes sur ces sujets ? On propose un audit flash sécurité & supply chain : revue des dépendances critiques, posture des secrets CI/CD, cartographie des intégrations OAuth et tierces IA, et plan d’action priorisé. Deux heures d’échange avec notre équipe tech suffisent à y voir clair — parlons-en via notre page contact.

Conclusion : vigilance, pas panique

Ni Axios ni Vercel ne sont des accidents isolés. Ce sont les symptômes d’une immaturité en terme de sécurité qui doit rattraper la vitesse à laquelle nos stacks se complexifient. Les outils IA qui arrivent dans nos workflows vont multiplier la surface d’attaque tant que leur gouvernance reste artisanale.

La bonne nouvelle : les fondamentaux suffisent à bloquer la majorité de ces scénarios. Les équipes qui intègrent ces réflexes dès la conception de leur SaaS ne subissent pas la sécurité, elles en font un avantage compétitif — et un argument décisif auprès des prospects B2B en 2026.

Découvrez notre expertise en développement sur mesure

Articles similaires

SaaSpocalypse : faut-il encore lancer un SaaS en 2026 ?

SaaSpocalypse, 285 milliards effacés, IA qui remplace les apps : faut-il encore lancer un SaaS en 2026 ? La réponse contre-intuitive d'un CEO d'agence.

Lire

Impact de l'IA sur la productivité des développeurs en 2026

L'IA rend-elle vraiment les développeurs plus productifs ? 6 vérités contre-intuitives, chiffres à l'appui et retours des équipes qui la pratiquent.

Lire

Tendances et statistiques majeures du développement logiciel en 2026

Développement logiciel 2026 : statistiques, tendances IA, régulations européennes et pénurie de talents. L'analyse complète des 5 méga-forces de l'année.

Lire